メールのヘッダー項目「Received-Spf」を確認

迷惑メールを簡単に見分ける方法。それはメールのヘッダー項目の「Received-Spf」を見て、その項目が「Pass」になっているのを確認することです。

Eメールには必ず以下のような、どういう経路でEメールが送られてきたかなどの情報がヘッダー項目にかかれています。表示方法は、Macの純正メールならメニューバー「表示」>「メッセージ」>「全てのヘッダー」(⌘+Shift+H)、WindowsのOutlookならメールを開いてメニュー「ファイル」>「情報」>「プロパティ」>「インターネット ヘッダー」から確認できます。

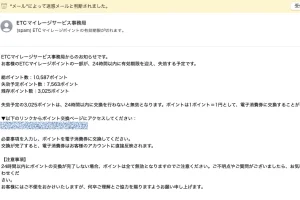

以下は実際のフィッシング詐欺Eメールのヘッダー情報となっています。

Mime-Version: 1.0

Content-Type: multipart/alternative;

X-Feas-Surl: xxx

List-Unsubscribe-Post: List-Unsubscribe=One-Click

Return-Path: <xxx@uber.com>

X-Originating-Ip: xxx

X-Feas-Hash: xxx

X-Original-To: xxx

Delivered-To: xxx

Received-Spf: Permerror (SPF Permanent Error: Too many DNS lookups) identity=mailfrom; client-ip=xxx; envelope-from=xxx@uber.com; receiver=xxx

経由してきたサーバなどの詳細はxxxで伏せていますが、注目すべきは「Received-Spf」の項目に「Permerror」と表示されているところです。

このReceived-Spfは、メールを送信するサーバのドメイン認証を受けているかどうかを確認することができる項目で、例えばこのメールは「xxx@uber.com」というUBERを装ったメールアドレスから送られてきているのですが、そのメールのドメインであるuber.comからは認証されていないため送信サーバ認証は「Permerror」(永久エラー)となっているわけです。

このSPFの表示には、その他「Softfail」(疑わしいメール)などもありますが、ちゃんとSPF認証が通っているEメールには、Received-Spf項目は「Pass」になっているので、迷惑メールかどうかを最初に判断するのはこのメールのヘッダー項目「Received-Spf」が「Pass」になっているかどうかを確認することです。

送信元メールアドレスの確認も必須

しかし、一部の迷惑メールはメールアドレス自体を全く関係の無いものを使って送ってきていて、SPF認証がPassになってしまっているものもあります。

例えば、下のメールヘッダーは日本の公共サービスである「ETCマイレージサービス」を装ったフィッシング詐欺メールのヘッダーです。

Content-Type: text/plain; charset="utf-8"

Mime-Version: 1.0

X-Feas-Hash: xxx

X-Msmail-Priority: Normal

X-Feas-Surl: xxx

Dkim-Signature: xxx

Return-Path: <xxx@milebiz.com>

X-Fe-Policy-Id: 1:3:0:SYSTEM

Importance: Normal

X-Mimeole: Produced By Microsoft MimeOLE V6.00.2900.2180

Content-Transfer-Encoding: quoted-printable

X-Original-To: xxx

<xxx@milebiz.com>

Received: xxx

Delivered-To: xxx

Received-Spf: Pass (sender SPF authorized) identity=mailfrom; client-ip=xxx; helo=xxx.milebiz.com; envelope-from=xxx@milebiz.com; receiver=xxx

このメールは送信元アドレスが「xxx@milebiz.com」、送信ドメインも同じドメインの「milebiz.com」(おそらく中国のドメイン)から送られているので、メールサーバ認証(Received-Spf)にも「Pass」が付いています。

しかし、「ETCマイレージサービス」のお知らせメールは「@ml.smile-etc.jp」のドメインからしか送信されていないので、このことから、このメールは詐欺メールだということが判断できます。

![[Mac] NASにファイルコピーすると破損する原因と対処法](/datas/contents/img/mac-0010-nas-file-corrupted/thum.webp) Mac

[Mac] NASにファイルコピーすると破損する原因と対処法

Mac OSでNASにファイルをコピーすると破損してしまう原因と対処法を紹介。ファイルが破損してしまう原因はもしかしたらNASのRAID設定にあるかもしれません。

Mac

[Mac] NASにファイルコピーすると破損する原因と対処法

Mac OSでNASにファイルをコピーすると破損してしまう原因と対処法を紹介。ファイルが破損してしまう原因はもしかしたらNASのRAID設定にあるかもしれません。

![[Mac] MacBookProの分解は危険](/datas/contents/img/mac-0008-macbook-pro-break-down/thum.webp) Mac

[Mac] MacBookProの分解は危険

MacBookPro 2017の電源が入らなくなって壊れてしまったので、内蔵SSDを抜くために分解してみたらとても危険だったので、その一部始終をシェア。MacBookProが動かなくなって自分で分解しようと思ってる人は参考にどうぞ。

Mac

[Mac] MacBookProの分解は危険

MacBookPro 2017の電源が入らなくなって壊れてしまったので、内蔵SSDを抜くために分解してみたらとても危険だったので、その一部始終をシェア。MacBookProが動かなくなって自分で分解しようと思ってる人は参考にどうぞ。

Mac

MacとMacOS

MacやMacOSに関する情報や、技術的なトラブル解決方法をまとめています。MacintoshやMacOSの使用の際に困ったときは参考にどうぞ。

Mac

MacとMacOS

MacやMacOSに関する情報や、技術的なトラブル解決方法をまとめています。MacintoshやMacOSの使用の際に困ったときは参考にどうぞ。

![[Mac] NASにファイルコピーすると破損する原因と対処法](/datas/contents/img/mac-0010-nas-file-corrupted/thum.webp) Mac

[Mac] NASにファイルコピーすると破損する原因と対処法

Mac OSでNASにファイルをコピーすると破損してしまう原因と対処法を紹介。ファイルが破損してしまう原因はもしかしたらNASのRAID設定にあるかもしれません。

Mac

[Mac] NASにファイルコピーすると破損する原因と対処法

Mac OSでNASにファイルをコピーすると破損してしまう原因と対処法を紹介。ファイルが破損してしまう原因はもしかしたらNASのRAID設定にあるかもしれません。

![[PC関連] HDDやSSDの寿命は突然やってくる!](/datas/contents/img/pc-001-hdd-lifetime/thum.webp) パソコン・周辺機器

[PC関連] HDDやSSDの寿命は突然やってくる!

HDDやSSDの寿命は突然やってくる!HDDの寿命は3~5年程度、SSDの寿命は5~10年ほどと言われていますが、データのバックアップを取っていないと、こんな風に大事なデータがとんでもないことになるので注意してください。

パソコン・周辺機器

[PC関連] HDDやSSDの寿命は突然やってくる!

HDDやSSDの寿命は突然やってくる!HDDの寿命は3~5年程度、SSDの寿命は5~10年ほどと言われていますが、データのバックアップを取っていないと、こんな風に大事なデータがとんでもないことになるので注意してください。

Mac

迷惑メールを簡単に見分ける方法

フィッシング詐欺やスパムメールなどの迷惑メールを簡単に見分ける方法を紹介。最近のフィッシング詐欺メールはかなり精度が上がっているけれど、この方法を使えばかなり正確に迷惑メールを見分けられるので、迷惑メールの仕分けルールに提要させてみてください。

Mac

迷惑メールを簡単に見分ける方法

フィッシング詐欺やスパムメールなどの迷惑メールを簡単に見分ける方法を紹介。最近のフィッシング詐欺メールはかなり精度が上がっているけれど、この方法を使えばかなり正確に迷惑メールを見分けられるので、迷惑メールの仕分けルールに提要させてみてください。

![[Mac] MacBookProの分解は危険](/datas/contents/img/mac-0008-macbook-pro-break-down/thum.webp) Mac

[Mac] MacBookProの分解は危険

MacBookPro 2017の電源が入らなくなって壊れてしまったので、内蔵SSDを抜くために分解してみたらとても危険だったので、その一部始終をシェア。MacBookProが動かなくなって自分で分解しようと思ってる人は参考にどうぞ。

Mac

[Mac] MacBookProの分解は危険

MacBookPro 2017の電源が入らなくなって壊れてしまったので、内蔵SSDを抜くために分解してみたらとても危険だったので、その一部始終をシェア。MacBookProが動かなくなって自分で分解しようと思ってる人は参考にどうぞ。

Mac

iCloud写真アルバムをMacとWindowsで共有する方法

iCloudの写真アルバムをMacとWindowsで共有する方法を紹介。iCloud写真のアルバムは、同じアカウントでも初期状態ではwindows側で表示されないので注意が必要です。

Mac

iCloud写真アルバムをMacとWindowsで共有する方法

iCloudの写真アルバムをMacとWindowsで共有する方法を紹介。iCloud写真のアルバムは、同じアカウントでも初期状態ではwindows側で表示されないので注意が必要です。

![[Mac] メールで「現在のネットワーク設定ではコンテンツを読み込めません」の対処法](/datas/contents/img/mac-0006-mail-network-config/thum.webp) Mac

[Mac] メールで「現在のネットワーク設定ではコンテンツを読み込めません」の対処法

Macの純正メール.appで「現在のネットワーク設定ではコンテンツをプライバシーを保護した形で読み込むことができません。」と表示されて画像などを読み込めないときの対処法。

Mac

[Mac] メールで「現在のネットワーク設定ではコンテンツを読み込めません」の対処法

Macの純正メール.appで「現在のネットワーク設定ではコンテンツをプライバシーを保護した形で読み込むことができません。」と表示されて画像などを読み込めないときの対処法。

![[Mac] Windowsキーボードを使用する方法](/datas/contents/img/mac-0005-windows-keyboard/thum.webp) Mac

[Mac] Windowsキーボードを使用する方法

MacでWindowsキーボードを使用する方法。MacでWindowsキーボードを使うときに一番不便なのは日本語/英語(半角/全角)変換。そのあたりをいい感じに調節して、MacでWindowsキーボードを利用する方法を紹介。

Mac

[Mac] Windowsキーボードを使用する方法

MacでWindowsキーボードを使用する方法。MacでWindowsキーボードを使うときに一番不便なのは日本語/英語(半角/全角)変換。そのあたりをいい感じに調節して、MacでWindowsキーボードを利用する方法を紹介。

![[mac / iPhone] 読み込み済み写真を消去する方法](/datas/contents/img/mac-0004-loaded-pic-del/thum.webp) Mac

[mac / iPhone] 読み込み済み写真を消去する方法

Macの写真アプリで読み込み済みのiPhoneの写真を消去する方法を紹介。読み込み済みの写真を消去するメニューは無いけれど、ひと工夫することで写真がダブることなく上手く消去できるので参考にどうぞ。

Mac

[mac / iPhone] 読み込み済み写真を消去する方法

Macの写真アプリで読み込み済みのiPhoneの写真を消去する方法を紹介。読み込み済みの写真を消去するメニューは無いけれど、ひと工夫することで写真がダブることなく上手く消去できるので参考にどうぞ。

![[iPhone] アプリの本体データだけを消去する方法](/datas/contents/img/iphone-003-del-app-data/thum.webp) iPhone

[iPhone] アプリの本体データだけを消去する方法

iPhoneのデータ容量不足を解消する一つの解決策「アプリの本体データだけを消去する方法」を紹介。この方法ならアプリ本体の重たいデータのみ消せて、いつでもすぐに復元できるのでおすすめです。

iPhone

[iPhone] アプリの本体データだけを消去する方法

iPhoneのデータ容量不足を解消する一つの解決策「アプリの本体データだけを消去する方法」を紹介。この方法ならアプリ本体の重たいデータのみ消せて、いつでもすぐに復元できるのでおすすめです。

![[iPhone] スクリーンキャプチャーを撮る方法](/datas/contents/img/iphone-002-screen-capture/thum.webp) iPhone

[iPhone] スクリーンキャプチャーを撮る方法

iPhone画面のスクリーンキャプチャー / スクリーンショットを撮る方法を紹介。静止画、動画のどちらにも対応。

iPhone

[iPhone] スクリーンキャプチャーを撮る方法

iPhone画面のスクリーンキャプチャー / スクリーンショットを撮る方法を紹介。静止画、動画のどちらにも対応。

![[Mac] ファイル移動のショートカットキー](/datas/contents/img/mac-0003-file-move/thum.webp) Mac

[Mac] ファイル移動のショートカットキー

Macでファイルを移動させるショートカットキーを紹介。WindowsではCtrl+XとCtrl+Vでファイルを移動させることが出来ますが、Macは別のショートカットキーを使うことで簡単にファイル移動が可能となります。

Mac

[Mac] ファイル移動のショートカットキー

Macでファイルを移動させるショートカットキーを紹介。WindowsではCtrl+XとCtrl+Vでファイルを移動させることが出来ますが、Macは別のショートカットキーを使うことで簡単にファイル移動が可能となります。

![[Google] Indexing API の使い方](/datas/contents/img/seo-002-google-indexing/thum.webp) SEO

[Google] Indexing API の使い方

Google検索のインデックス化が早くなる(かもしれない)、Indexing API の使い方と実際にページ更新をGoogleに通知するPHPコードを紹介。

SEO

[Google] Indexing API の使い方

Google検索のインデックス化が早くなる(かもしれない)、Indexing API の使い方と実際にページ更新をGoogleに通知するPHPコードを紹介。

![[Index Now 使い方] Bing用ページ更新通知PHP](/datas/contents/img/seo-001-index-now/thum.webp) SEO

[Index Now 使い方] Bing用ページ更新通知PHP

Index Nowの使い方で検索エンジン「Bing」にページ更新通知を行う簡単なPHPサンプルコードを紹介。WordPressは使ってないので自作する必要があり制作しました。

SEO

[Index Now 使い方] Bing用ページ更新通知PHP

Index Nowの使い方で検索エンジン「Bing」にページ更新通知を行う簡単なPHPサンプルコードを紹介。WordPressは使ってないので自作する必要があり制作しました。

![[Mac] ディスプレイが検出されないときの対処法](/datas/contents/img/mac-0002-display-detection/thum.webp) Mac

[Mac] ディスプレイが検出されないときの対処法

Macで接続したはずのディスプレイが検出されないときの対処法。Macに接続した外付けディスプレイはスイッチング操作、スリープをすると、復帰した際にうまく検出されない場合があるので、そんなときはこの方法で一発解決!

Mac

[Mac] ディスプレイが検出されないときの対処法

Macで接続したはずのディスプレイが検出されないときの対処法。Macに接続した外付けディスプレイはスイッチング操作、スリープをすると、復帰した際にうまく検出されない場合があるので、そんなときはこの方法で一発解決!

Mac

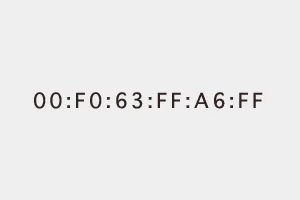

MacのMACアドレスを変更する方法

MacのMacアドレスをターミナルを使って変更する方法。Macアドレスはパソコンやルータなどの各ネットワーク機器に割り振られている固有番号ですが、Macのターミナルコマンドで変更することができるので、その方法を紹介します。

Mac

MacのMACアドレスを変更する方法

MacのMacアドレスをターミナルを使って変更する方法。Macアドレスはパソコンやルータなどの各ネットワーク機器に割り振られている固有番号ですが、Macのターミナルコマンドで変更することができるので、その方法を紹介します。